あなたのWebサイトは「常時SSL/TLS化」(暗号化)に対応されていますか?

Googleは、2014年頃からインターネットの通信において、暗号化するHTTPS(HTTP over TLS:Transport Layer Security)の使用を推奨、暗号化されたWebサイトかどうかGoogleのランキング評価に含むとアナウンスしてきました。

暗号化による通信は、ネットショップのカートシステムや、ネットバンキング、オンライントレードなどにおいて、クレジットカード、パスワード、個人情報などの重要な情報を安全に送受信するため、インターネットを利用した取引ページなどで多く利用されています。

ブラウザのアドレスバーに表示されるURLが、暗号化されていないページでは「http」、暗号化されているページでは「https」と表示をされることでご存知でしょう。

Googleが推奨しているWebサイトの暗号化とは「常時SSL/TLS化」のことです。

「常時SSL/TLS化」とは、Webサイトの全てのページの通信を暗号化された「https」で実行することです。

Googleの検索ポリシーにおいて、「Googleは、Google検索を通じてみなさんが見つける情報について、いつも気を配っています。そのため、ユーザーを第一に考えた一貫性のある取り組みを目指しています。

Google は、世界中の情報を体系化したいと考えています。しかし、不正なソフトウェアやクレジットカード番号など、取り扱いの難しい問題には日々頭を悩ませています。・・・」

というよに、Googleが「常時SSL/TLS化」を推進する背景には、インターネットのサイト攻撃、不正アクセスなどによる個人情報の流出や、詐欺サイト被害など、インターネットに関連するサイバー犯罪が多く発生しており、インターネットのセキュリティ強化が、必要不可欠になっていることに起因します。

そこでWebサイトを「常時SSL/TLS化」にした場合のメリットや注意点などについてご説明します。

「TLS」・「SSL」プロトコルの利用について

TLS(Transport Layer Security)およびSSL(Secure Sockets Layer)とは、インターネットなどネットワーク上の通信を暗号化して、データを安全に送受信するための暗号化技術です。

暗号化プロトコルというとSSLと記憶されているかもしれませんが、SSL(SSL2.0、SSL3.0)には脆弱性が発見されており、SSL(SSL2.0、SSL3.0)プロトコルの利用は無効とされています。

多くのWebサーバではSSL(SSL2.0、SSL3.0)の利用を終了し、TLS1.2などより安全性が高いバージョンのプロトコルを利用するように設定されています。(TLS1.3が新たなTLSのバージョンとして提案されています)

このように、現在ではインターネットの通信を暗号化するプロトコルとして、TLS(Transport Layer Security)が使用されています。 本来、「常時TLS化」と表記すべきかもしれませんが、暗号化プロトコルとしてSSL(Secure Sockets Layer)が広く認知されているためか、一般的に「常時SSL化」、「常時SSL/TLS化」や「常時TLS/SSL化」などと表記をされている場合が多いようです。 当サイトでは、「常時SSL/TLS化」と表記しています。

しかし、2014年以降Googleが推奨するWebサイトの「常時SSL/TLS化」は、一般的にあまり波及してこなかったこともあり、2016年Googleは、「Moving towards a more secure web」と題して、「Google Chromeブラウザにおいて、2017年1月リリースGoogle Chromeバージョン56より、パスワードやクレジットカードの情報を送信するページが、HTTPS(暗号化)に対応していない場合、アドレスバーに、「Not Secure」というような、安全な通信でないことを警告するようになります。」とアナウンスしました。

実際、「Google Chromeバージョン56」から、「Mozilla Firefoxバージョン51」から、HTTPS(暗号化)されたサイトにアクセスした時、アドレスバーに 「鍵マーク」 や 「保護された通信」 などと表示されるようになり、利用ユーザーは、HTTPS(暗号化)で安全にWebサイトに接続していることを認知しやすい仕様になっています。

逆に、暗号化されていないサイトページ(http)にアクセスした時、アドレスバーのマークをクリックして「サイトの情報を表示」を見ると、Google Chromeでは 「このサイトの接続は保護されていません」 や、Mozilla Firefoxでは 「この接続は安全ではありません」 と表示されるようになり、サイトページに問題がない場合でも、利用ユーザーに安全ではないサイトというイメージを与える仕様になりました。

このような流れもあり、Bing、Instagra、Twitter、Facebook、YouTube、Yahoo!Japan(2017年3月より)などのメジャーサイトや、企業サイト、ブログ、その他サイトなども「常時SSL/TLS化」に対応するWebサイトが増えており、2017年以降、Webサイトの「常時SSL/TLS化」が増加する傾向にあります。

HTTPSによるリクエストの推移(2016/1~2017/3)

参照元:HTTP Archive(http://httparchive.org)

常時SSL/TLS化によるメリット

セキュリティの強化

「常時SSL/TLS化」による通信の暗号化によって、通信の割込みによる「なりすまし防止」や「盗聴防止」、「改ざん防止」など、Webサイトのセキュリティを強化できる点が一番のメリットです。

ブラウザのアドレスバー表示について

「Google Chrome」や「Mozilla Firefox」などのメジャーブラウザでは、Webサイトを表示したとき、暗号化されたサイトでは、アドレスバーに、 「緑色の鍵前アイコン」 や、 「保護された通信」 と表示されるようになりました。

常時SSL/TLS化したWebサイトでは、全てのページが安全なサイトとして表示されるので、ユーザーに安全なサイトという、安心感を与えるメリットがあります。

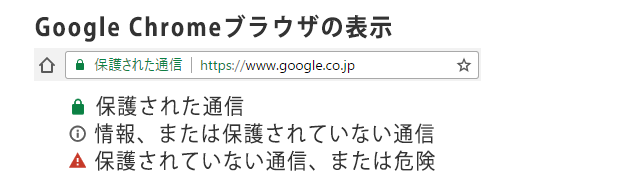

Google Chromeブラウザ では、Webサイトが安全でない場合や、プライバシーが保護されない場合に、警告が表示されます。

バージョン56より、HTTPSに未対応のサイトで、「パスワード」などの情報を送信するページでは、アドレスバーに 「保護されていない通信」 と表示して、安全な通信でないことを警告される仕様になりました。

Google Chromeブラウザ アイコンの意味

ブラウザのアドレスバーの左側にあるアイコンで、サイトの安全性に関するステータスを確認できます。アイコンには次の種類があります。

【保護された通信】

ChromeとWebサイトの間の接続は暗号化されており、送受信される情報はプライバシーが保護されます。

この表示されている場合でも、個人情報や機密情報を共有する場合は常に注意が必要です。

【情報、または保護されていない通信】

ChromeとWebサイト間を暗号化接続していません。送受信される情報は別のユーザーが表示または変更できる可能性があります。

「ログイン情報は保護されません」または「お支払い情報は保護されません」というメッセージが表示されることがあります。

【保護されていない通信、または危険】

ChromeとWebサイト間を暗号化接続していません。この接続にはプライバシー保護に関して大きな問題があります。

このサイトとの間で送受信される情報は、別のユーザーが表示できる可能性があります。

ページ全体に赤い警告画面が表示される場合、セーフ ブラウジング機能ではそのサイトが安全でないサイトとして認識されています。

「ログイン情報は保護されません」または「お支払い情報は保護されません」というメッセージが表示されることがあります。

Mozilla Firefoxブラウザ では、Webサイトを開いたときにサイト認証ボタン(鍵前アイコン)がアドレスバー内に表示されます。

安全なWebサイトでは、サイト認証ボタンは、「緑色の鍵前アイコン」が表示されます。

バージョン51より、パスワードやクレジットカードの情報を送信するページがHTTPSに対応していない場合、 「赤斜線の入った鍵前アイコン」 が表示されます。

Mozilla Firefoxブラウザ アイコンの意味

ブラウザのアドレスバーの左側にある錠前アイコンで、サイトの安全性に関するステータスを確認できます。アイコンには次の種類があります。

【緑色の錠前アイコン】

Webサイトの間の接続は暗号化されており、盗聴者の攻撃から保護されています。

この表示されている場合でも、個人情報や機密情報を共有する場合は常に注意が必要です。

EV証明書を使用しているWebサイトを表示したときは、緑色の錠前アイコンと「組織名が緑色」で表示されます。

【灰色の警告マーク付きの緑色の錠前アイコン】

Webサイトは暗号化されたサイトであるが、安全ではない「混在コンテンツ」を含んだページであることを示します。

このときFirefoxでは安全でない「混在コンテンツ」をブロックしており、必要な表示がされたかったり、正しく動作しない可能性があります。

「混在コンテンツ」とは、HTTPSで接続されたページに、安全ではないHTTPで配信されたコンテンツが含まれており、メインページが暗号化されたHTTPSで配信されていても、それに含まれる、暗号化されていないHTTPのコンテンツは攻撃者に読まれたり変更されたりする恐れがあります。

この問題は、Webサイト管理者が解決するべき問題です。

【黄色の警告マーク付きの灰色の錠前アイコン】

FirefoxとWebサイト間の接続は部分的にしか暗号化されておらず、盗聴者の攻撃を防ぐことができないことを示します。

黄色の警告マーク付きの灰色錠前アイコンが表示されるサイトでは、重要な情報 (クレジットカード情報、パスワード、個人情報など) を送信しないでください。

【赤線の引かれた灰色の錠前アイコン】

FirefoxとWeb サイトの間の接続は部分的にしか暗号化されておらず、盗聴や中間者攻撃に対して安全でないことを示します。

赤線の引かれた灰色の錠前アイコンが表示されるサイトでは、重要な情報 (クレジットカード情報、パスワード、個人情報など) を送信しないでください。

Google検索順位の評価優遇

Google ウェブマスター向け公式ブログでは、「常時SSL/TLS化」されたサイト(HTTPS)をランキングシグナルに使用するとアナウンスしています。

「HTTPS をランキング シグナルに使用します」

※リンク元:Google ウェブマスター向け公式ブログ

実際には、Googleランキング評価にどれほどのプラス効果があるかは疑問ですが、今後「常時SSL/TLS化」されたWebサイトが増加していくことを考えると、逆に「常時SSL/TLS化」していないことによるマイナス評価(ペナルティ)のほうが大きくなりそうで、気になるところです。

Googleアナリティクスなどのアクセス解析の精度向上

Googleアナリティクスでは、http(暗号化なし)サイトから、http(暗号化なし)サイトへの「リファラ:Referrer(参照元)」情報は得ることができますが、暗号化されたサイト(https)から、暗号化されていないサイト(http)への「リファラ:Referrer(参照元)」情報は得られないため「ノーリファラ:No Referrer(参照元なし)」として扱われます。

しかし、暗号化(https)サイトから、暗号化(https)サイトへの「リファラ:Referrer(参照元)」情報は得られます。

今後、「常時SSL/TLS化」されたサイト(https)が増加することが予測され、自サイトを「常時SSL/TLS化」することにより、暗号化サイト(https)からの「リファラ:Referrer(参照元)」情報を取得、分析できるのでGoogleアナリティクスなどのアクセス解析の精度が向上します。

「HTTP/2」対応サーバーによる通信速度の向上

「HTTP/2(Hypertext Transfer Protocol version 2)」は、2009年よりGoogle(グーグル)がWebの高速化を目的に開発した「SPDY」をベースに改良して開発されました。「HTTP/2」は従来の「HTTP/1.1」と互換性を持ちながら、高速化技術を施したプロトコルとして、IETF(Internet Engineering Task Force)によって仕様の策定が進められ、2015年RFC7540として公開されました。

「HTTP/2」では、ストリームの多重化、ストリームの優先度制御、ストリーム多重化にともなうフロー制御、HPACKと呼ばれる形式でのヘッダ圧縮などの技術により高速化が図られています。

「HTTP/2」の仕様では、従来の「HTTP/1.1」に新しくメソッドやヘッダによって機能を追加するものではなく、「HTTP/1.1」の機能はそのままで、内部動作を置き換えるものです。

「HTTP/1.1」と互換性を持たせるために「HTTP/2」は、「HTTP/1.1」と同じURIスキーマ上、httpまたはhttpsで動作します。(サーバー側での動作)

接続開始時にどのプロトコル(HTTP/1.1・HTTP/2)を使うかサーバとクライアント(ブラウザ)の間で合意(ネゴシエーション)を取る必要があります。

しかし、「Google Chrome」、「Mozilla Firefox」など主要ブラウザ(クライアント)では「HTTP/2」通信にTLS(暗号化)を必須としているため、サーバー側でもhttpsによる暗号化された接続のみ「HTTP/2」が利用できます。

HTTP/2対応サーバー(https) ⇒ ブラウザ(https)

主なレンタルサーバーでは「バリューサーバー」や「ロリポップ!レンタルサーバー」などが「HTTP/2」に対応しています。

【HTTP/2に対応したレンタルサーバー】(参考)

「エックスサーバー:Xserver(HTTP/2対応)」

「ヘテルムレンタルサーバー(HTTP/2対応)」

「ロリポップ!レンタルサーバー(HTTP/2対応)」

「バリューサーバー(HTTP/2対応)」

ただし、「HTTP/2」に対応していないサーバーが、「HTTP/2」対応サーバーと比べて性能的に劣っているかというと、一概にそうだとは言えません。サーバー側、クライアント(ブラウザ)側のマシン性能や回線能力、その他トータル環境により通信結果は異なるため「HTTP/2」対応だから必ずしもよいとは言えませんのでご注意ください。

あくまで「常時SSL/TLS化」を行うメリットとして「HTTP/2」に対応したサーバーを利用できるということです。

HTTP/2の特徴 HTTP/1.1との違いについて

※参照サイト:REDBOX Labo

常時SSL/TLS化による注意点

SSL(TLS)サーバー証明書などのコスト増加

常時SSL/TLS化に対応するためには、SSL(TLS)サーバー証明書費用(通常、年間単位での契約)やその他管理コストが発生します。

SSL(TLS)サーバー証明書には 「ドメイン名認証(DV)証明書」 、 「企業認証(OV)証明書」 、 「EV証明書」 の3種類があります。

この3種類のSSL(TLS)サーバー証明書では、依頼者の実在性などを確認する審査内容が異なる認証レベルがあります。

Webサイトの運用目的に合わせて、最適な認証レベルのSSL(TLS)サーバー証明書を選択する必要があります。

ただし、認証レベルによる、SSL/TLS(暗号化)通信の技術的な差はありませんので注意してください。

| ドメイン名認証(DV : Domain Validation)証明書 |

|

ドメインの利用権(所有者)であることを確認して発行するSSL/TLSサーバ証明書です。 メール認証など発行が早く安価なことが特徴です。 【主な用途】 ブログなど商取引の無い一般的サイト、イントラネット(企業内ネットワーク)などで使用されています。 |

| 企業認証(OV : Organization Validation)証明書 |

|

企業や組織の実在性を、帝国データバンクなどの第三者データベースによる代表電話番号の確認や、書類提出(電話番号確認書類/印鑑証明書)による審査確認など、企業や組織が実際に実在していることを確認したうえで認証しているSSL/TLSサーバ証明書です。 【主な用途】 ドメインの利用権(所有者)に加えて運営組織の実在性も確認して発行される証明書で、個人情報などの重要な情報を入力するページに適しています。 主にECサイト、企業サイトなど個人情報を入力する商用サイトなどで使用されています。 |

| EV(Extended Validation)証明書 |

|

EV証明書は、世界標準の認証ガイドラインがあり、SSLサーバ証明書の中で最も厳格な審査が行われます。企業の実在性を監査済みの厳格な方法を用いて確認するSSL/TLS証明書です。 証明書に記載される組織が、法的かつ物理的に実在し、またその組織が証明書に記載されるドメインの利用権(所有者)であることを認証します。 EV証明書が発行されたサイトでは、ブラウザのアドレスバーに緑色で運営組織名が表示されます。 【主な用途】 銀行のオンラインバンキングや証券会社のオンライントレードなど高度なセキュリティが要求される商用サイトなどで使用されています。 |

これらの、SSL/TLSサーバー証明書を購入するには以下のサーバー証明書を発行する「認証局」や、「販売ショップ」があります。

SSL/TLSサーバー証明書を発行(販売)する主な認証局(CA:Certification Authority)は以下のようなサーバー証明書があります。

また、認証局のサーバー証明書の価格より格安でサーバー証明書を販売するショップもありますので条件等確認のうえご検討されてはいかがでしょうか。

主なSSL/TLSサーバー証明書認証局

主なSSL/TLSサーバー証明書販売ショップ

| 販売ショップ |

|

【主なサービス】 SSLボックスサーバー証明書では、「CoreSSL」「SecureCORE」「Rapid SSL」「GeoTrust」など有名ブランド各種SSL/TLSサーバー証明書を格安価格で提供しています。 携帯電話対応、簡単オンライン手続き、最短数分の即日発行可能です。 |

|

【主なサービス】 バリュードメインでは、各種ドメイン登録・更新・移管などのほか、SSL/TLSサーバー証明書を販売しています。「GlobalSign」「AlphaSSL」「ShopSSL(.shopドメインのみ利用可能)」など各種SSLサーバー証明書を格安価格で提供しています。 |

|

【主なサービス】 KDDIウェブ SSLサーバー証明書では、「Symantec」「GeoTrust」のSSL/TLSサーバー証明書を特別価格で購入できます。 |

SSL(TLS)サーバー証明書を発行する認証局(CA:Certification Authority)によって、証明書の価格やSymantec(シマンテック)など一般的にブランドイメージ(認知度)の高い認証局があります。

ブランドイメージによって認証に差があるわけではありません。

あなたの運営組織、Webサイトなどの内容によって、適切な認証レベルのSSL(TLS)サーバー証明書を取得してください。

ただ、認証局によっては、暗号化したいWebサイトが複数ある場合「マルチドメインSSL対応」(1枚の証明書で複数の別ドメイン(FQDN)サイトをSSL暗号化)や、「ワイルドカードSSL対応」(1枚の証明書(「ssl-1.example.com」や「ssl-2.example.com」といった複数のサブドメインをSSL暗号化)などのオプションに対応している認証局もあります。

Webサイトコンテンツの確認、修正

既存のWebサイトを「常時SSL/TLS化」(http ⇒ https)するとき、Webサイトページに「混在コンテンツ」が含まれていると、ブラウザの表示に「保護されていないサイト」や「灰色の警告マーク付きの緑色の錠前アイコン」などの表示をされることがあるので注意が必要です。

これは、「常時SSL/TLS化」(https)される前のWebサイトページ(http)に、イメージ画像のリンクやHTML、CSS、jsなどの埋め込みファイルに「http://」が記述された「混在コンテンツ」があるためです。

「常時SSL/TLS化」(https)する場合、これらの記述の修正が必要です。

「http://」から「https://」に記述修正する方法が簡単ですが、コンテンツ数が膨大だと、修正もれや間違いなどが発生します。これを避ける方法のひとつに、相対パス、ドメインを指定しない、「/」から始まる絶対パス、あるいは(http://)や(https://)というプロトコルを書かない、「//」から始まる絶対パスで記述するなどがあります。

また、WordPressなどのCMSを利用している場合、テーマやテンプレート内に(http://)や指定がないか確認する必要があります。WordPressなどでは、テンプレートタグを利用した記述にする方法があります。

データベース、外部サイトリンク等、実際に構築されているWebサイトのコンテンツ内容については、サイト管理者などに相談のうえ確認、修正を行ってください。

アクセス解析ツールなど、Web管理ツールの設定変更

「常時SSL/TLS化」したとき、「Googleアナリティクス」や「Google Search Console」、その他アクセス解析ツールなどを設定している場合、URLの設定を変更しておく必要があります。

たとえば、「Googleアナリティクス」では「管理」メニューの「プロパティの設定」にある「デフォルトのURL」を[http://] ⇒ [htts://]に変更しておく必要があります。

また、ご利用のWeb管理ツールによっては、HTTPS対応のビーコンタグなどに変更する必要があるかもしれません。

必ず、ご利用のWeb管理ツール関連の設定変更が必要かどうか確認しましょう。

設定変更していないと、正しいデータ収集などができなくなりますので注意が必要です。

http ⇒ https への転送(リダイレクト)

「常時SSL/TLS化」によりURLが「http://」から「https://」に変更されるため、Webサーバーの「.htaccess」ファイルなどの設定ファイルで「https://」に転送(リダイレクト)設定をしておきましょう。

「Apache」、「nignx」、「IIS(Internet Information Services)」などその他、Webサーバーの種類によって、コントロールパネルなど設定方法が異なりますので、ご利用のサーバーのサポート担当、システム管理者等にご確認のうえ、転送(リダイレクト)設定を行ってください。

印刷物のURLなどの確認、訂正

リーフレット、カタログ、封筒、名刺などの印刷物にURLが記載されている場合、記載されているURLの表記を「https://」に変更する必要があります。

各種印刷物のURL表記変更ヶ所のチェックには手間やコストがかかります。変更箇所の漏れや間違いがないか注意が必要です。